OWASP Top10 2025の公開により、Webアプリケーションの脆弱性対策が改めて注目されています。特に、サプライチェーン対策評価制度の導入により、企業には脆弱性診断の実施が求められるケースが増えています。本記事では、2026年1月28日に開催したセミナー内容をもとに以下の点について解説します。

- OWASP Top10 2025のポイント

- サプライチェーン対策評価制度

- ツール診断と手動診断の違い

制度の概要については、サプライチェーン強化に向けたセキュリティ対策評価制度の解説記事をご参照ください。

OWASP Top10 2025とは?Webアプリの代表的な脆弱性

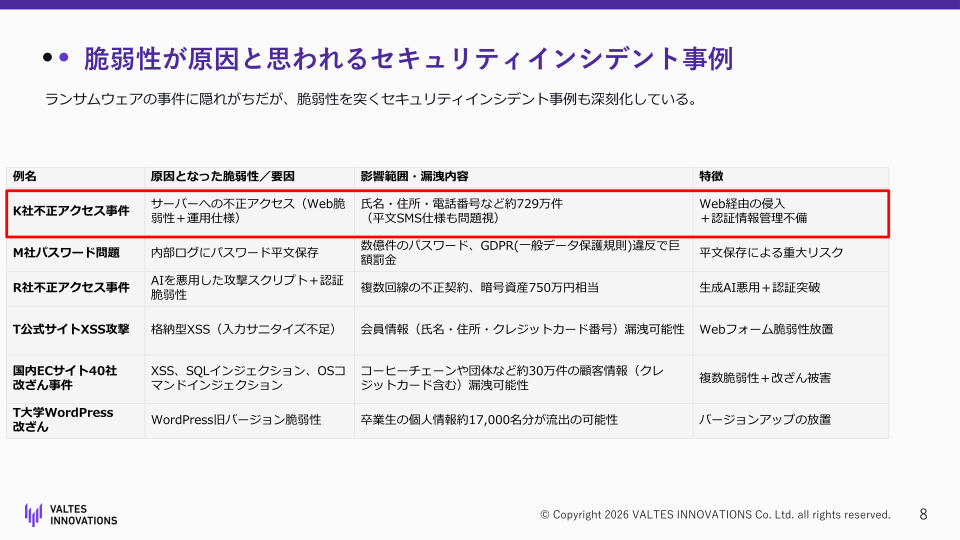

脆弱性診断とは、Webサイトやシステムに存在するセキュリティ上の弱点(脆弱性)を発見し、攻撃リスクを評価するためのセキュリティ検査です。Webサイトの脆弱性を突いた攻撃は、ランサムウェアの陰に隠れがちですが、実際には深刻化しています。生成AIを悪用した不正アクセスや、XSS・SQLインジェクションといった従来型の攻撃が今なお企業を脅かしています。

Webサイトへの攻撃は年々巧妙化し、企業が保有する個人情報や機密データが狙われるケースが増加しています。SQLインジェクション、クロスサイトスクリプティング(XSS)、認証の不備など、攻撃者は脆弱性を突いて不正アクセスを試みます。これらの攻撃手法は、OWASP Top10として定期的に更新され、最新の脅威動向を反映した形で公開されています。

【参考:P8 脆弱性が原因と思われるセキュリティインシデント事例】

OWASP Top10 2025では、従来から存在する脆弱性に加え、サプライチェーン攻撃やAPIのセキュリティリスクなど、新たな脅威が追加されています。特に、サプライチェーン全体でセキュリティを確保する必要性が高まっており、自社だけでなく取引先や関連企業のセキュリティ対策も求められるようになっています。企業は、OWASP Top10に記載された脆弱性を理解し、自社のWebサイトやアプリケーションが同様のリスクを抱えていないか確認する必要があります。

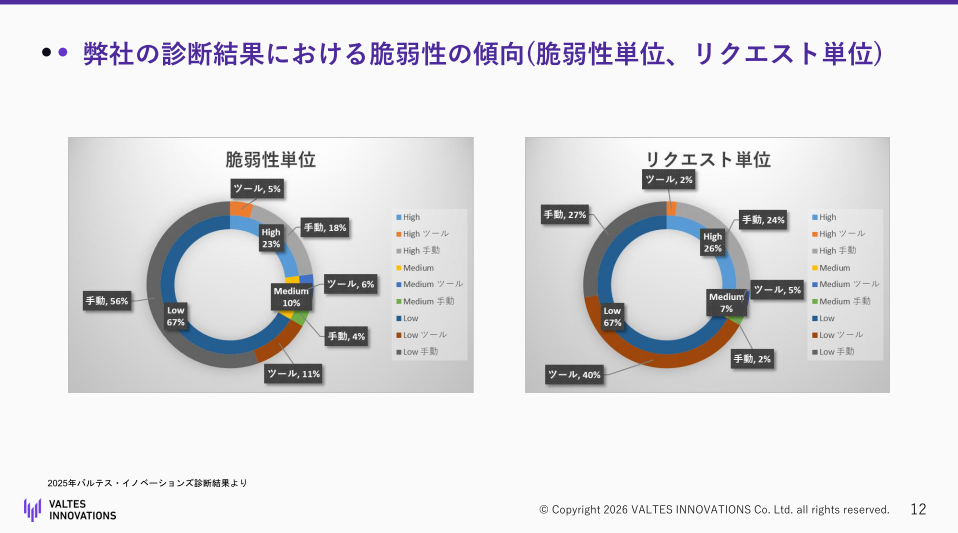

弊社の診断実績データによれば、実際に検出される脆弱性の多くは、OWASP Top10に含まれる項目に該当しています。SQLインジェクションや認証の不備、セキュリティ設定の誤りなどが上位を占め、これらの脆弱性を放置すると、情報漏洩やシステム停止といった深刻なインシデントにつながります。特に、ECサイトや会員制サービスなど、個人情報を扱うシステムでは、脆弱性診断を定期的に実施し、リスクを早期に把握することが不可欠です。

【参考:P12 弊社の診断結果における脆弱性の傾向】

サプライチェーン対策評価制度とは?企業に求められるセキュリティ対策

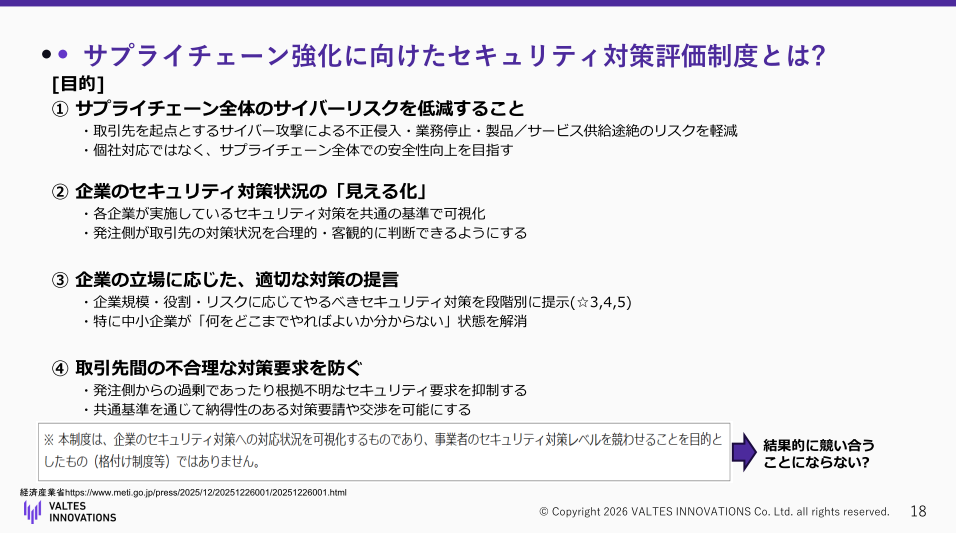

経済産業省が推進する「サプライチェーン強化に向けたセキュリティ対策評価制度」は、取引先のセキュリティ対策を見える化し、サプライチェーン全体の安全性を高めることを目的としています。企業はこの制度に対応するため、適切なセキュリティ基準に基づいた脆弱性診断が求められます。

サプライチェーン対策評価制度は、企業間取引におけるセキュリティリスクを低減するため、取引先のセキュリティ対策を評価する仕組みです。特に製造業やIT業界では、サプライチェーン全体でセキュリティを確保しなければ、一社の脆弱性が連鎖的に広がるリスクがあります。この制度では、脆弱性診断の実施状況やセキュリティポリシーの整備状況が評価対象となり、基準を満たさない企業は取引から除外される可能性もあります。

【参考:P18 サプライチェーン強化に向けたセキュリティ対策評価制度とは?】

脆弱性診断には、国際的・国内的なセキュリティ基準に基づいた具体的なチェック項目が用いられます。これらの基準は、Webアプリケーションのセキュリティを評価するための指針となり、脆弱性診断を実施する際の根拠となります。企業は、これらの基準に沿った診断を実施することで、サプライチェーン対策評価制度が求める水準を満たすことができます。

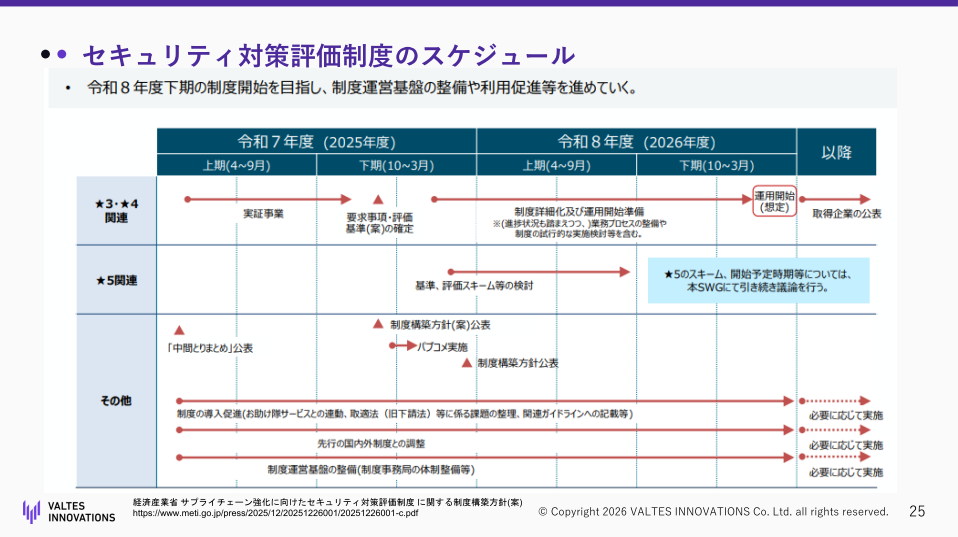

サプライチェーン対策評価制度への対応は、2026年度から段階的に導入が予定されており、企業は早期に準備を進める必要があります。脆弱性診断を実施し、検出された問題を修正することはもちろん、定期的な診断を継続し、セキュリティレベルを維持することが求められます。また、診断結果を取引先に提示できる体制を整えることも重要です。

【参考:P25 セキュリティ対策評価制度のスケジュール】

ツール診断と手動診断の違いとは?それぞれのメリット:バルテスの実演から学ぶ権限管理の脆弱性検出

脆弱性診断には大きく分けて「ツール診断」と「手動診断」があります。ツール診断は既知の脆弱性を高速・大量にチェックする一方、手動診断はビジネスロジックや権限管理など、仕様依存の問題を発見することに長けています。

【参考:P39 脆弱性診断のアプローチ】

脆弱性診断には、ツール診断と手動診断の2種類があります。ツール診断は、自動化されたスキャナーを使用して脆弱性を検出する手法で、短時間で広範囲をカバーできる利点があります。一方、手動診断は、セキュリティエンジニアが実際にシステムを操作し、ツールでは検出できない複雑な脆弱性を発見する手法です。両者を組み合わせることで、より精度の高い診断が可能になります。

ツール診断は、SQLインジェクションやXSSといった既知の脆弱性を効率的に検出できますが、ビジネスロジックの不備や権限管理の問題など、アプリケーション固有の脆弱性は検出が困難です。例えば、一般ユーザーが管理者権限を持つページにアクセスできてしまう問題や、他のユーザーのデータを不正に閲覧できる問題は、手動診断でなければ発見できません。

【参考:P40 ツール診断】

手動診断では、Webアプリケーションにログインした状態で、URLのパラメータを変更することで他のユーザーの情報にアクセスできるか確認します。このような権限管理の脆弱性は、ツール診断では検出されにくく、手動診断によって初めて明らかになるケースが多いです。

手動診断を実施することで、企業はツール診断だけでは把握できなかったリスクを発見し、より確実なセキュリティ対策を講じることができます。特に、サプライチェーン対策評価制度では、単にツール診断を実施しただけでは不十分とされる可能性があり、手動診断を組み合わせたハイブリッド診断が推奨されます。

【参考:P41 手動診断】

ハイブリッド診断でサプライチェーン対策評価制度に備える

ツール診断と手動診断はそれぞれ得意分野が異なります。両者を組み合わせた「ハイブリッド診断」により、既知の脆弱性と仕様依存の問題を網羅的に検出し、サプライチェーン対策評価制度への備えを万全にすることができます。

サプライチェーン対策評価制度への対応は、企業にとって避けられない課題です。脆弱性診断を実施し、OWASP Top10やセキュリティ基準に沿った対策を講じることで、取引先からの信頼を獲得し、ビジネスの継続性を確保できます。ツール診断と手動診断を組み合わせたハイブリッド診断により、より精度の高いセキュリティ対策が実現します。

バルテスでは、OWASP Top10に対応したWebアプリケーション脆弱性診断を提供しています。ツール診断と手動診断を組み合わせたハイブリッド診断により、企業のセキュリティリスクを包括的に評価します。

よくある質問

Q1. ツール診断と手動診断の費用はどの程度異なりますか?

A. ツール診断は自動化されているため比較的低コストで実施できますが、手動診断はセキュリティエンジニアの工数がかかるため、費用は高くなります。ただし、手動診断でしか発見できない脆弱性も多く、コストとリスクのバランスを考慮して両方を組み合わせることが推奨されます。

Q2. 脆弱性診断はどのくらいの頻度で実施すべきですか?

A. システムの変更やアップデートがあるたびに診断を実施するのが理想ですが、最低でも年に1回は定期診断を行うことが推奨されます。サプライチェーン対策評価制度では、定期的な診断の実施が評価項目に含まれるため、継続的な対策が求められます。

Q3. OWASP Top10に含まれない脆弱性は診断対象外ですか?

A. いいえ、OWASP Top10はあくまで代表的な脆弱性をまとめたものであり、それ以外の脆弱性も存在します。脆弱性診断では、OWASP ASVSなどの包括的な基準に基づき、幅広い脆弱性を対象に診断を実施します。

Q4. サプライチェーン対策評価制度の対象企業はどこまで含まれますか?

A. 現時点では製造業やIT業界を中心に導入が進んでいますが、今後は幅広い業種に拡大される見込みです。取引先から評価を求められる可能性があるため、早期に準備を進めることが重要です。

Q5. 手動診断を実施する場合、社内のエンジニアでも対応可能ですか?

A. セキュリティの専門知識と経験が必要なため、社内に専門のセキュリティエンジニアがいない場合は、外部の診断サービスを利用することが推奨されます。弊社をはじめとする専門企業に依頼することで、確実な診断と適切な対策提案を受けることができます。